Das Tor Project hat den Tor Browser 6.0 veröffentlicht. Die neue Tor-Version greift auf den Browser Mozilla Firefox 45-ESR zurück. Der Mozilla Firefox 45-ESR kommt mit einer besseren HTML5-Unterstützung für YouTube und einigen weiteren Verbesserungen. Das Kürzel ESR steht für Extended Support Release und bedeutet, dass Mozilla diese Firefox-Version für rund ein Jahr mit Sicherheits-Aktualisierungen versorgen wird und auch nach der Veröffentlichung einer neuen ESR-Version den veralteten Browser noch für bis zu 12 Wochen supporten wird – mehr als genug Zeit für die Entwickler also, die neue ESR-Version in Tor integrieren zu können.

Der Tor Browser 6.0 ist für OS X optimiert

Tor Browser 6.0 ist nun auch endlich für den Mac optimiert. Die Entwickler schreiben in ihrem Blog, dass sie beim neuen Tor Browser Code-Signing für OS X eingeführt haben. Das bedeutet, dass das OS X-Sicherheitsprogramm Gatekeeper bei der Installation und Nutzung von Tor nun keine Probleme mehr machen sollte. Außerdem haben die Entwickler die Privatsphäre-Funktionen des Tor Browsers verbessert und einige Funktionen abgeschaltet, die sich als Nachteilig für die Sicherheit und den Datenschutz der Tor-Nutzer herausgestellt haben. So prüft der Updater des Tor Browsers nun nicht nur die Signatur sondern auch den Hashwert neuer Daten. Das vollständige Changelog des Tor Browser 6.0 gibt es hier zu sehen.

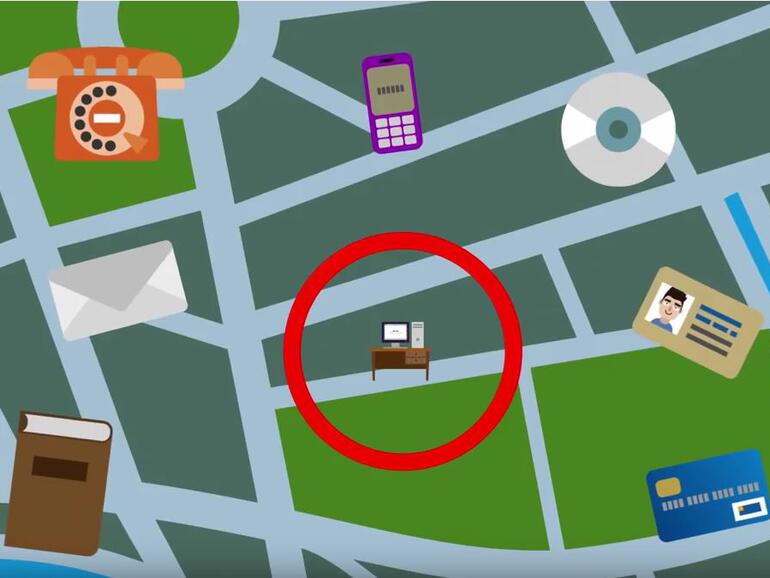

Der Tor Browser ist eine Software, dank der Nutzer anonym im Internet surfen können. Denn Daten werden beim Tor-Netzwerk nicht direkt vom Rechner des Nutzers an den Server gesendet, sondern durchlaufen eine Anzahl an Tor-Knoten. Dabei kennt nur der Eintrittsknoten den Rechner des Nutzers und nur der Austrittsknoten die Adresse des Servers. Die Daten werden anschließend durch verschiedene Tor-Knoten verschlüsselt gesendet, von denen jeder Knoten immer nur den letzten und den nächsten Knoten kennt. Die genaue Route der Daten wird zufällig gewählt.

Diskutiere mit!

Hier kannst du den Artikel "Anonym surfen: Tor Browser 6.0 veröffentlicht, auch für den Mac" kommentieren. Melde dich einfach mit deinem maclife.de-Account an oder fülle die unten stehenden Felder aus.

Die Kommentare für diesen Artikel sind geschlossen.